들어가며

어느 날 AWS 루트 계정에 갑자기 로그인이 안 됐다. 이메일 인증도 해봤고, AWS 지원팀과 연락도 해봤지만, 결국 마지막에는 공증을 받아야만 했다. '로그인 하나 복구하는데 공증까지?' 싶었지만, 알고 보니 그게 마지막 수단이었다.

이 글은 MFA가 뭔지부터, 복구 과정에서 겪은 일들, 공증을 받으러 간 경험까지 정리했다.

MFA란

개념

MFA(Multi-Factor Authentication, 다중 인증) 는 계정에 로그인할 때 비밀번호 하나만이 아닌 두 가지 이상의 인증 수단을 요구하는 보안 방식이다.

인증 요소는 세 가지 범주로 나뉜다.

| 구분 | 설명 | 예시 |

|---|---|---|

| 지식 요소 | 알고 있는 것 | 비밀번호, PIN |

| 소유 요소 | 갖고 있는 것 | OTP 앱, 하드웨어 키 |

| 생체 요소 | 자신인 것 | 지문, 얼굴 인식 |

MFA는 이 중 두 가지 이상을 조합한다. 비밀번호(지식)와 OTP(소유)를 함께 요구하는 방식이 가장 일반적이다.

왜 MFA를 사용해야 하는가

비밀번호만으로는 계정을 지키기 어렵다. 비밀번호는 피싱, 데이터 유출, 크리덴셜 스터핑 등 다양한 경로로 탈취될 수 있다.

크리덴셜 스터핑(Credential Stuffing) 은 다른 서비스에서 유출된 아이디/비밀번호 조합을 자동으로 대입해 로그인을 시도하는 공격이다. 여러 서비스에 같은 비밀번호를 쓰는 경우 특히 위험하다. → OWASP 설명

MFA가 추가되면 비밀번호가 유출되더라도 OTP 앱이나 하드웨어 키 없이는 로그인이 불가능하다. 비밀번호가 뚫려도 계정이 뚫리지 않는다는 게 MFA의 핵심이다.

AWS 같은 클라우드 계정은 특히 중요하다. 루트 계정이 탈취되면 모든 리소스, 결제 정보, IAM 권한 구조까지 전부 노출된다. 실제로 AWS 루트 계정 탈취로 인한 대규모 과금 피해 사례는 꽤 많다.

AWS에서 지원하는 MFA 유형

AWS에서는 세 가지 방식의 MFA 디바이스를 지원한다.

가상 MFA 디바이스

스마트폰 앱(Google Authenticator, Authy 등)으로 30초마다 갱신되는 TOTP(Time-based One-Time Password)를 생성한다. 가장 많이 사용하는 방식이다.

FIDO 보안 키

YubiKey 같은 물리적 하드웨어 키다. USB나 NFC로 인증하며, 피싱에 강하다.

하드웨어 TOTP 토큰

전용 하드웨어 기기에서 OTP를 생성한다. 인터넷 연결 없이 동작해서 보안이 중요한 환경에서 사용한다.

AWS는 루트 계정에 MFA를 활성화하도록 강하게 권고한다. IAM 사용자별로도 MFA를 각각 설정할 수 있다.

문제 발생: Google Authenticator 삭제

앱 정리를 하면서 별 생각 없이 Google Authenticator를 삭제했다. 지우고 나서야 그 안에 AWS 루트 계정 MFA가 등록되어 있었다는 걸 깨달았다.

상황은 단순했다.

- 루트 계정 하나만 있었다.

- MFA는 Google Authenticator로만 설정되어 있었다.

- 백업 코드를 저장해두지 않았다.

앱을 삭제하면 그 안에 등록된 계정 정보도 전부 사라진다. 복구 코드도 없고, 대체 MFA 디바이스도 없었다. 로그인 화면에서 OTP를 요구받지만 입력할 방법이 없었다.

복구 시도

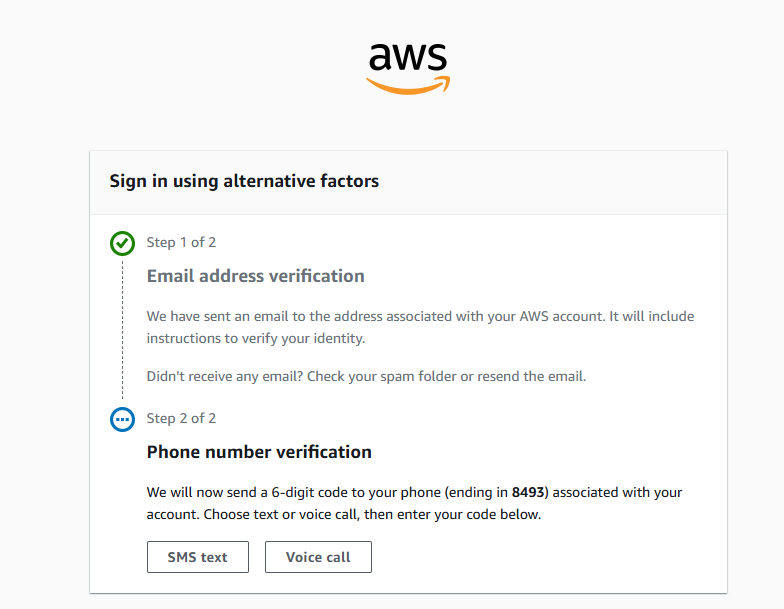

이메일 + 핸드폰 인증

AWS 로그인 화면에는 MFA를 사용할 수 없을 때를 위한 옵션이 있다. 이전에 같은 상황에서 이 방법으로 해결한 적이 있었다. 이메일로 코드를 받고, 핸드폰 문자로 추가 인증을 하는 방식이다.

이번에는 핸드폰 문자가 오지 않았다. 이메일 인증은 됐는데 핸드폰 SMS가 계속 실패했다. 나중에 로그인에 성공하고 나서 전화번호를 확인해보니 번호에 (국제번호)10(나머지 번호)이 빠져있었다. 이전에는 문자가 잘 왔는데 어떤 이유에서인지는 모르겠지만 바로 수정했다.

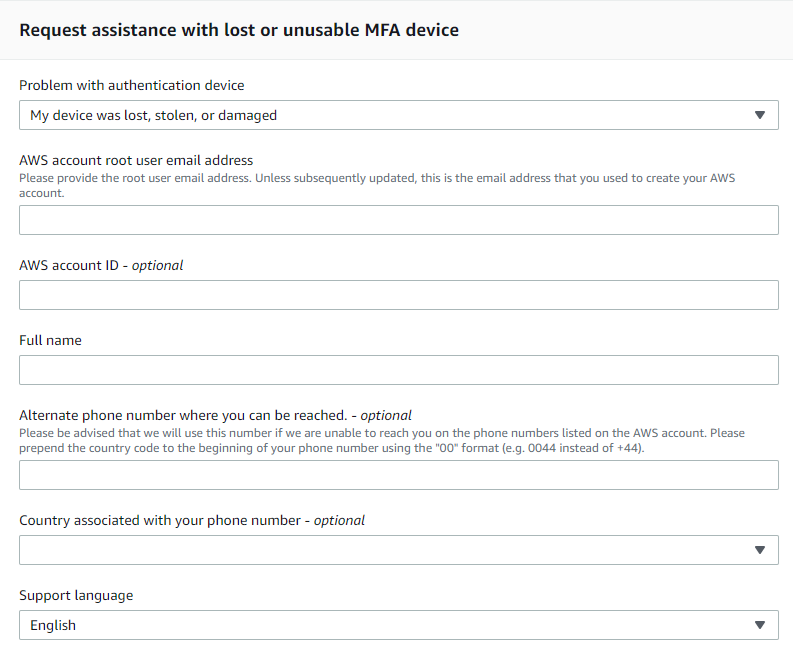

AWS Support에 케이스 제출

다른 방법이 없어서 AWS Support에 케이스를 제출했다.

AWS 콘솔에서 로그아웃 상태로도 접근할 수 있는 MFA 지원 양식이 따로 있다. aws.amazon.com/forms/aws-mfa-support 경로에서 접근하거나, 로그인 화면의 "MFA 문제 해결" 링크를 통해 들어갈 수 있다.

양식에서 입력한 항목은 다음과 같다.

- 문제 유형: 디바이스 분실/손상/도난

- 루트 계정 이메일 주소

- AWS 계정 ID (선택)

- 이름

- 연락 가능한 전화번호

- 지원 언어: English

AWS는 영어로만 지원하므로 영어로 작성했다.

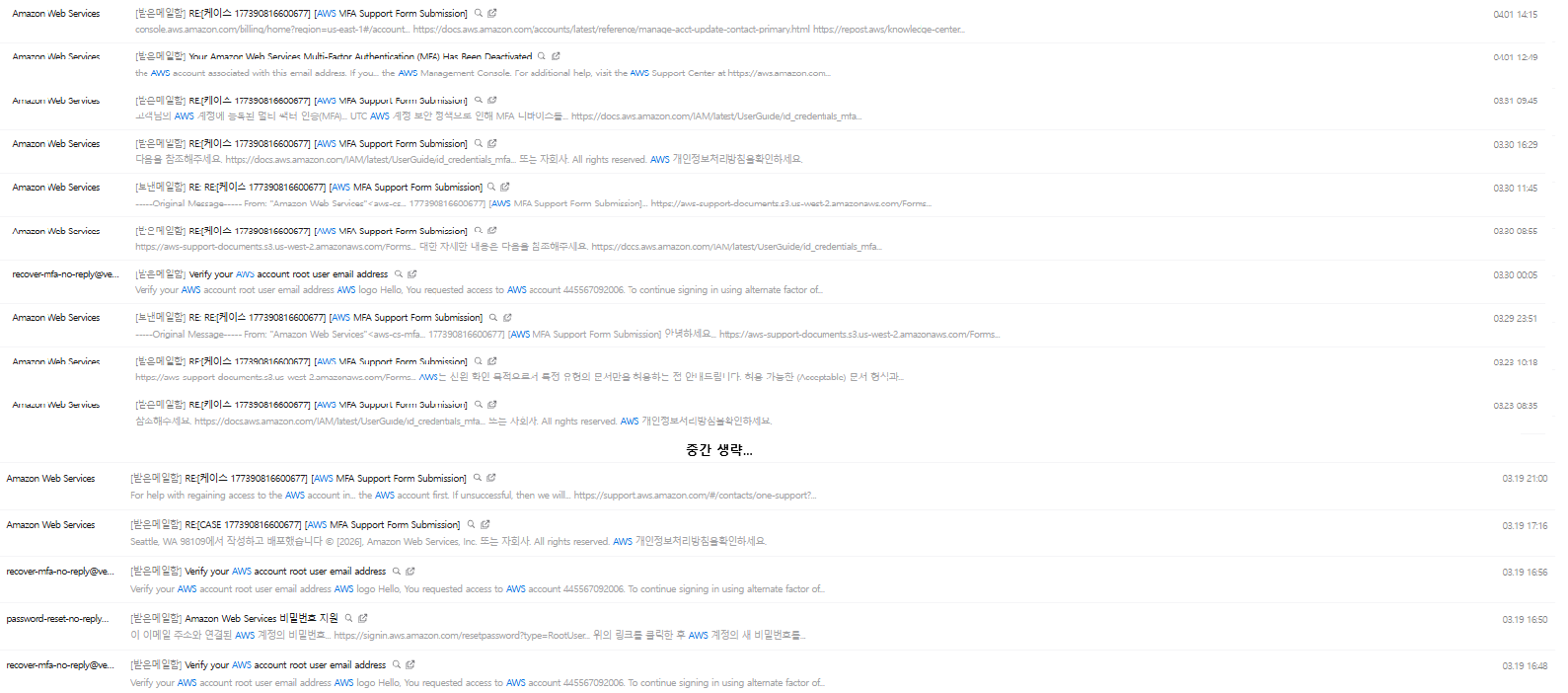

AWS 지원팀 연락 및 전화 시도

케이스를 제출하고 나서 AWS 지원팀으로부터 메일이 왔다. 계정에 등록된 전화번호와 양식에 입력한 대체 전화번호로 몇 차례 연락을 시도했으나 연결이 닿지 않았다는 내용이었다. 이후 한국어 고객지원팀과 메일을 주고받았지만, 현재 상황에서는 공증 외에 별도 조치를 취할 수 없다는 답변을 받았다.

처음엔 공증이라는 말에 당황했다. 로그인 복구에 공증이 필요하다는 게 믿기지 않아서 다른 방법을 더 찾아봤지만 없었다. 3월 19일부터 메일을 주고받기 시작해 다른 방법을 계속 알아보다가 결국 30일에 공증을 받으러 갔다.

같은 상황이라면 다른 방법을 찾는 데 시간을 쓰지 말고 바로 공증을 받으러 가는 게 가장 빠르다.

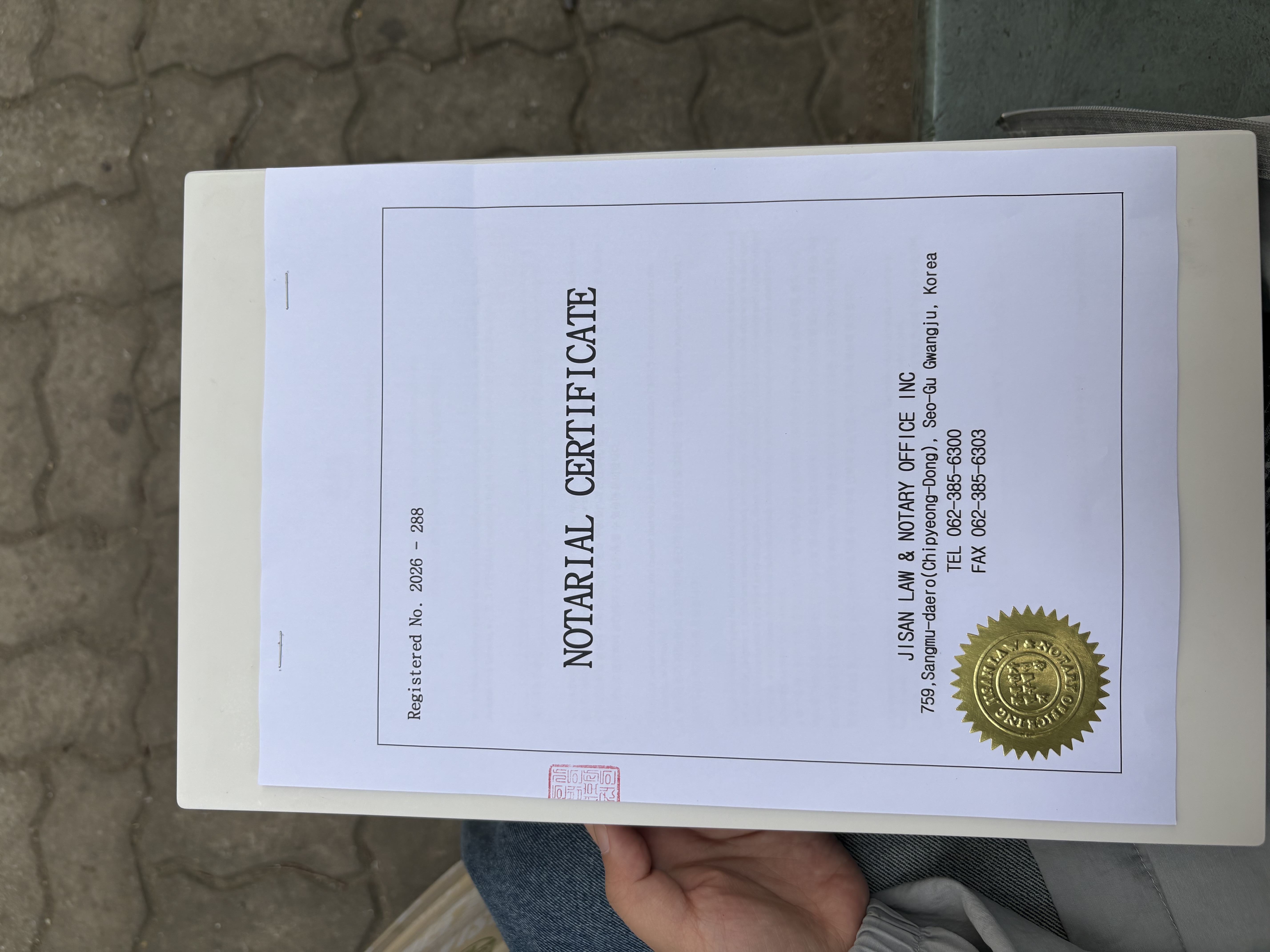

공증 받기

어디서 받나

공증은 아무 데서나 받을 수 없다. 법무부에서 지정한 공증인가 법무법인 또는 공증인 사무소에서만 가능하다.

대한공증인협회 사이트에서 가까운 곳을 찾을 수 있다. 지역별로 검색이 되고, 위치와 연락처가 제공된다. 집 근처에서 찾아서 예약 없이 방문했다.

뭘 가져가야 하나

AWS는 공증에 필요한 양식을 직접 제공한다. KRMFA 신원 확인 양식(PDF)이 최신 버전이다. 이전 블로그 글들에는 예전 양식이 올라와 있어서 헷갈릴 수 있는데, 이 PDF가 현재 기준이다(2026년 4월 8일 기준).

양식 자체가 영한 병기로 잘 번역되어 있어서 별도 번역본을 준비할 필요가 없었다. 미리 연락했을 때는 신분증, AWS에서 받은 양식, 번역본을 가져오라고 안내받았지만, 실제로는 신분증과 이 양식에 본인 이름만 기재해서 가져가면 됐다.

받는 데 얼마나 걸리나

방문 후 약 30분 정도 걸렸다.

비용은 53,000원이 나왔다. 공증 사무소마다 차이가 있을 수 있다.

해결

| 날짜 | 내용 |

|---|---|

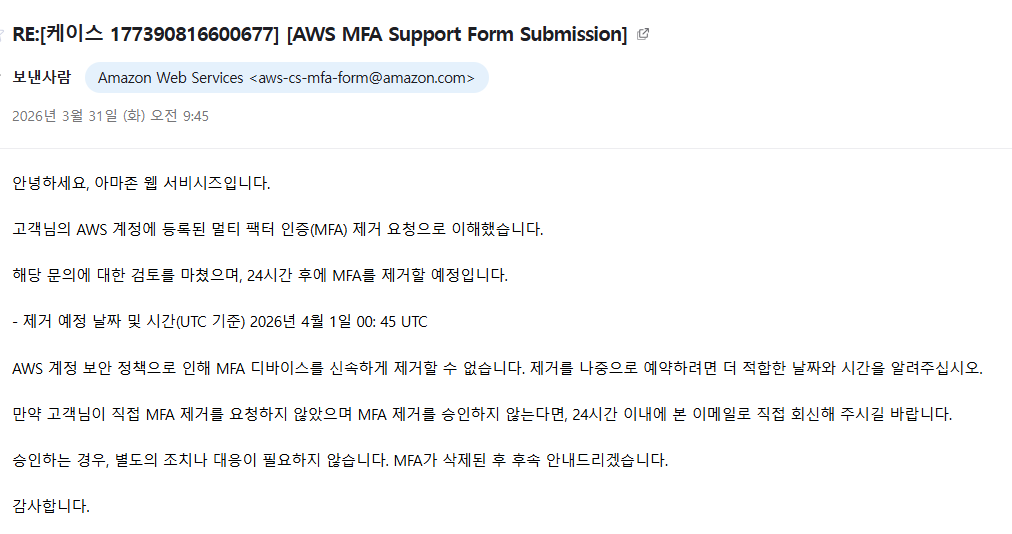

| 3월 30일 | 공증 서류 AWS에 제출 |

| 3월 31일 | AWS로부터 24시간 내 MFA 제거 예정 안내 메일 수신 |

| 4월 1일 | MFA 제거 완료, 로그인 성공 |

공증 서류를 제출하고 다음 날 처리 예정 메일을 받았고, 그 다음 날 실제로 MFA가 제거되어 로그인할 수 있었다.

마치며

이번 일로 두 가지를 바로 했다.

첫째, MFA 백업 코드를 별도로 저장했다. Google Authenticator처럼 앱 하나에만 의존하면 앱이 사라지는 순간 접근이 막힌다. 백업 코드는 AWS에서 MFA를 설정할 때 제공하는데, 반드시 어딘가에 안전하게 보관해야 한다.

둘째, MFA 디바이스를 두 개 이상 등록했다. AWS는 루트 계정 기준으로 최대 8개의 MFA 디바이스를 등록할 수 있다. 기기 하나가 사라져도 다른 기기로 로그인할 수 있도록 했다.

53,000원짜리 공증 경험이었지만, 덕분에 클라우드 계정 보안을 훨씬 더 진지하게 생각하게 되는 계기가 됐다. 루트 계정 보안은 설정해두고 잊는 게 아니라 주기적으로 확인해야 한다.

나와 같은 경험을 하고 있는 분들에게 이 글이 도움되길 바라며, 겪지 않는게 제일 좋다...